Что такое SSL/TLS? Понимание протоколов безопасности TLS

Secure Sockets Layer (SSL) и Transport Layer Security (TLS) — это базовые криптографические протоколы, предназначенные для защиты сетевых коммуникаций. Их основными задачами являются обеспечение целостности данных и сохранение конфиденциальности общения в интернете и других сетях. Несмотря на то, что SSL был первоначальным протоколом, разработанным для этих целей, он был заменён TLS, который предлагает улучшенную безопасность и более высокую производительность. Современные веб-браузеры и приложения полностью отказались от SSL из-за его уязвимостей и используют исключительно TLS.

Роль SSL и TLS в сетевой безопасности

SSL и TLS широко применяются для защиты коммуникационных каналов между клиентами — такими как веб-браузеры или почтовые клиенты — и серверами. TLS служит основой для защищённых соединений множества протоколов, включая HTTPS (HTTP Secure), SMTPS (Secure SMTP), FTPS (FTP Secure), SIP Secure и VPN-туннели. Обычно добавление буквы «S» в конце протокола указывает на использование SSL/TLS для шифрования передаваемых данных.

Библиотека OpenSSL — одна из самых распространённых программных реализаций SSL/TLS, предоставляющая надёжные и проверенные криптографические функции, лежащие в основе защищённых коммуникаций во множестве приложений по всему миру.

Основные криптографические методы SSL/TLS

SSL и TLS функционируют как рамочные протоколы, использующие различные криптографические алгоритмы в процессе установления соединения. К ним относятся:

- Ассиметричное шифрование: алгоритмы, такие как RSA и Эллиптическая кривая (ECC), для обмена ключами и аутентификации.

- Симметричное шифрование: AES и ChaCha20 для шифрования данных сессии.

- Хеширование и аутентификация сообщений: семейство SHA-2 и HMAC для обеспечения целостности данных.

- Протоколы обмена ключами: Диффи-Хеллман (DH), включая эфемерные варианты (DHE, ECDHE) для обеспечения Perfect Forward Secrecy.

Во время начального рукопожатия стороны договариваются, какой набор шифров использовать, исходя из поддерживаемых алгоритмов и требований безопасности.

Последняя версия TLS 1.3, стандартизированная в RFC 8446, упрощает процесс рукопожатия для повышения безопасности и снижения задержек, удаляя устаревшие и уязвимые криптографические механизмы предыдущих версий. SSL 3.0, предшествующая TLS версия, описана в RFC 6101, но сейчас считается небезопасной и не используется в современных реализациях.

Конфиденциальность и целостность данных: почему шифрование важно

Одна из главных целей протоколов SSL/TLS — шифровать данные, передаваемые между клиентом и сервером, предотвращая несанкционированное чтение или изменение конфиденциальной информации.

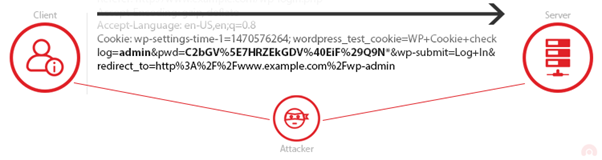

Без шифрования сетевой трафик, такой как имена пользователей, пароли, финансовые данные и аутентификационные куки, передаётся в открытом виде, что делает его уязвимым к пассивному перехвату или активным атакам «человек посередине» (MITM). Например, доступ к административному порталу по незашифрованному соединению может раскрыть куки сессии, которые злоумышленники смогут использовать для захвата аккаунтов.

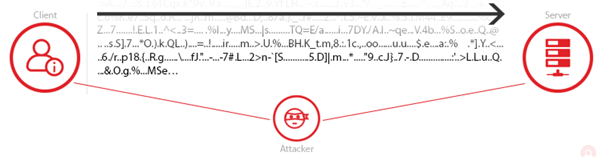

В то же время при использовании SSL/TLS данные, перехваченные злоумышленниками, выглядят как случайный набор символов, бесполезный без соответствующих криптографических ключей.

Аутентификация и проверка с помощью сертификатов

Помимо шифрования, протоколы SSL/TLS обеспечивают механизмы аутентификации для проверки личностей участвующих сторон. Это особенно важно для онлайн-транзакций, где подтверждение подлинности сервера — а иногда и клиента — критично.

Во время рукопожатия сервер предъявляет сертификат SSL/TLS, который выступает в роли цифрового паспорта. Клиенты проверяют сертификат по списку доверенных центров сертификации (CA), встроенному в операционную систему или браузер. Сертификаты цифрово подписываются CA, что исключает их подделку или несанкционированное изменение.

Этот процесс гарантирует, что пользователи соединяются с легитимными серверами, защищая их от подделок и фишинговых атак.

Perfect Forward Secrecy: повышение долговременной безопасности

Perfect Forward Secrecy (PFS) — важная функция безопасности, обеспечивающая использование эфемерных ключей сессии в SSL/TLS соединениях, которые не могут быть расшифрованы задним числом, даже если в будущем скомпрометирован приватный ключ сервера.

PFS достигается генерацией уникальных ключей для каждой сессии с помощью эфемерных алгоритмов обмена ключами, таких как DHE или ECDHE. В результате злоумышленник, получив доступ к долгосрочным ключам, не сможет расшифровать ранее записанные коммуникации, значительно снижая риски утечки данных.

Современное значение TLS в кибербезопасности

Последние исследования показывают постоянный рост доли веб-трафика, защищённого TLS. Согласно отчёту о прозрачности Google, на начало 2024 года более 95% веб-трафика браузеров Chrome передаётся по HTTPS с поддержкой TLS.

Широкое распространение TLS уменьшает возможности для перехвата и кражи данных. Однако уязвимости и атаки на некорректные реализации TLS продолжают существовать, подчёркивая необходимость своевременного обновления версий протокола и наборов шифров, а также правильной настройки серверов.

Появляющиеся протоколы, такие как QUIC, которые напрямую интегрируют TLS 1.3 для обеспечения низколатентного зашифрованного соединения, демонстрируют развитие технологий безопасного общения в приложениях следующего поколения интернета.

Резюме основных возможностей SSL/TLS

- Шифрование: обеспечивает конфиденциальность данных путём шифрования коммуникаций.

- Целостность: гарантирует, что данные не были изменены во время передачи.

- Аутентификация: подтверждает идентичность серверов и клиентов с помощью сертификатов.

- Perfect Forward Secrecy: защищает прошлые коммуникации от будущих компрометаций ключей.

- Совместимость: поддерживается почти всеми основными интернет-протоколами и программным обеспечением.

Заключение

Протоколы SSL/TLS являются незаменимыми элементами современной интернет-безопасности, защищая конфиденциальность данных и обеспечивая доверенные каналы связи. Несмотря на пионерскую роль SSL, TLS стал надёжным и эффективным преемником. Использование последних версий TLS с надёжными наборами шифров и контроль действительности сертификатов — ключевые практики для защиты от киберугроз и поддержания доверия пользователей.